Producent oficjalnie potwierdził, że układy z generacji Zen 2 będą pierwszymi procesorami, które mają być zabezpieczone przed atakami typu Meltdown i Spectre.

Luka w zabezpieczeniach procesorów i ataków Meltdown/Spectre to jeden z najgorętszych tematów ostatnich tygodni. Co prawda na ataki bardziej podatne są jednostki Intela, ale problem dotyczy również modeli AMD. Producent nie zamierza jednak zamiatać problemu pod dywan i zapowiedział, że generacja Zen 2 otrzyma sprzętowe poprawki.

Dokładnie chodzi o atak typu Spectre – o ile w pierwszym wariancie możliwe jest załatanie luki poprzez aktualizację systemu operacyjnego, tak w przypadku drugiego konieczne jest wprowadzenie aktualizacji mikrokodu dla procesorów. Szczegóły znajdziecie w tym newsie.

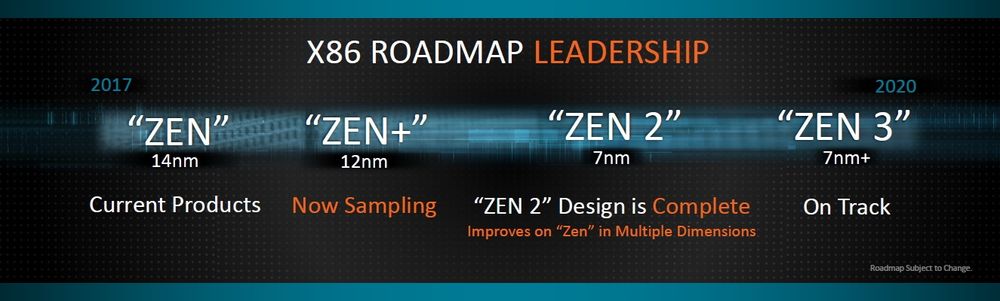

Lisa Su zapowiedziała, że na tym działania AMD się nie kończą. Producent planuje uwzględnić zmiany w kolejnych procesorach na bazie mikroarchitektury Zen 2, które mają chronić użytkowników przed exploitami typu Spectre. Nowe układy będą produkowane w technologii 7 nm, a na ich premierę poczekamy do 2019 roku

Przy okazji warto dodać, że wcześniej sprzętowe poprawki w swoich procesorach zapowiedział też Intel - nowe, poprawione układy mają pojawić się trochę wcześniej, bo już pod koniec bieżącego roku.

Źródło: Sweclockers

Komentarze

18Spectre version 2 ma być możliwy do wykonania na tych CPU ale na chwilę obecną nikomu nie udało się.

A co jak AMD musi grać grzeczną owieczkę by wilk jej nie postraszył bo dla Mnie właśnie tak to wygląda.

Za dużo chmur i to gęstych jest teraz na INTELEM dlatego ja czekam na informacje ,że chociaż SPECTRE 2 udało się zastosować na RYZEN pierwszej generacji.

Może jakieś info/artykuł o bezpieczeństwie nowych układów i krokach zabezpieczających stare modele w odniesieniu do Samsunga i Qualcomma?

trochę szkoda ze Zen+[refresh] nie dostały tych poprawek, ale przeżyjemy.

Z całym szacunkiem BMK, lecz od jakiegoś czasu walicie takie byki pisząc o różnych rzeczach że do prawdy można odnieść wrażenie Wam się "po prostu nie chce" prowadzić tego serwisu.

Moglibyście choć napisać że AMD poprawili ZEN2 bo w momencie wyjścia na światło dzienne informacji o SpectreV1 na AMD, architektura ZEN2 była już "zamknięta" a prace kontynuował zespół AMD-Global zajmujący się litografią.

Więc AMD (na co liczyłem), zrobili 1 krok wstecz i zmodyfikowali ukończoną już ZEN2 pod kątem SpectreV1- żeby łatki programowe nie były już potrzebne.

Dobrze prawisz. Niektóre ARM'y są nawet podatne na Meltdown.

Na szczęście w Polsce królują budżetowe smartfony i one niemal wszystkie wyposażone są w SoC z co najwyżej Cortex-A53 a on nie jest typu OoO, czyli nie jest podatny na te luki. Nowe wersje Cortexów (A75+) będą już odporne na te ataki.